Quando una persona lascia l’azienda, si pensa quasi sempre alla stessa cosa:

“Cambiamo la password.”

Ma il punto vero è un altro:

quanti accessi, strumenti e collegamenti restano attivi anche dopo l’uscita?

Perché il rischio non è solo una vecchia password conosciuta da qualcuno.

Il rischio è tutto ciò che rimane aperto senza che nessuno lo controlli più:

- cartelle condivise

- CRM

- cloud

- chat aziendali

- accessi da smartphone personali

- strumenti collegati automaticamente

Ed è proprio qui che spesso nascono i problemi.

1. L’email aziendale va chiusa o reindirizzata subito

La casella email è uno dei primi punti da controllare.

Se resta attiva:

- possono continuare ad arrivare comunicazioni riservate

- si possono recuperare password da altri servizi

- può diventare un punto d’ingresso per account collegati

Cosa fare:

- disattivare l’accesso alla casella

- valutare se attivare un inoltro temporaneo verso un referente interno

- rimuovere l’account da smartphone, tablet e app di posta

2. Controlla cartelle condivise, cloud e documenti

Molte persone, durante il lavoro, accumulano accessi a:

- Google Drive

- OneDrive

- Dropbox

- cartelle di rete

- documenti condivisi

- file riservati del team

Quando lasciano l’azienda, questi accessi non sempre vengono revocati subito.

Cosa fare:

- rimuovere i permessi alle cartelle condivise

- controllare link pubblici o condivisioni ancora attive

- trasferire eventuali documenti utili a un referente interno

- verificare se esistono file sincronizzati anche su dispositivi personali

3. CRM, gestionali e strumenti di lavoro: revoca gli accessi

Spesso un ex collaboratore non ha solo una mail aziendale, ma anche accesso a:

- CRM

- software di fatturazione

- gestionali

- piattaforme di ticketing

- strumenti HR

- pannelli di amministrazione

- servizi esterni usati per clienti e fornitori

Cosa fare:

- disattivare l’utente

- chiudere eventuali sessioni ancora aperte

- verificare se aveva privilegi amministrativi

- assegnare a un’altra persona le attività o i dati ancora in gestione

4. Non dimenticare le chat aziendali

Teams, Slack, WhatsApp Business, Telegram, strumenti interni:

anche qui spesso restano:

- conversazioni

- file allegati

- gruppi attivi

- informazioni operative

- accessi da smartphone personali

Cosa fare:

- rimuovere l’utente dai gruppi

- revocare l’accesso alle piattaforme

- verificare cosa resta visibile dopo l’uscita

- controllare se ci sono documenti o contatti aziendali ancora disponibili

5. Smartphone personali e dispositivi usati per lavoro

Questo è uno dei punti più sottovalutati.

Se una persona ha usato il proprio smartphone o portatile personale per lavorare, potrebbe avere ancora:

- email sincronizzate

- file scaricati

- accessi salvati nel browser

- app aziendali collegate

- token di accesso o notifiche attive

Cosa fare:

- chiedere la rimozione degli account aziendali dai dispositivi personali

- revocare le sessioni attive da remoto, se possibile

- cambiare password degli strumenti più sensibili

- controllare se erano attive sincronizzazioni automatiche

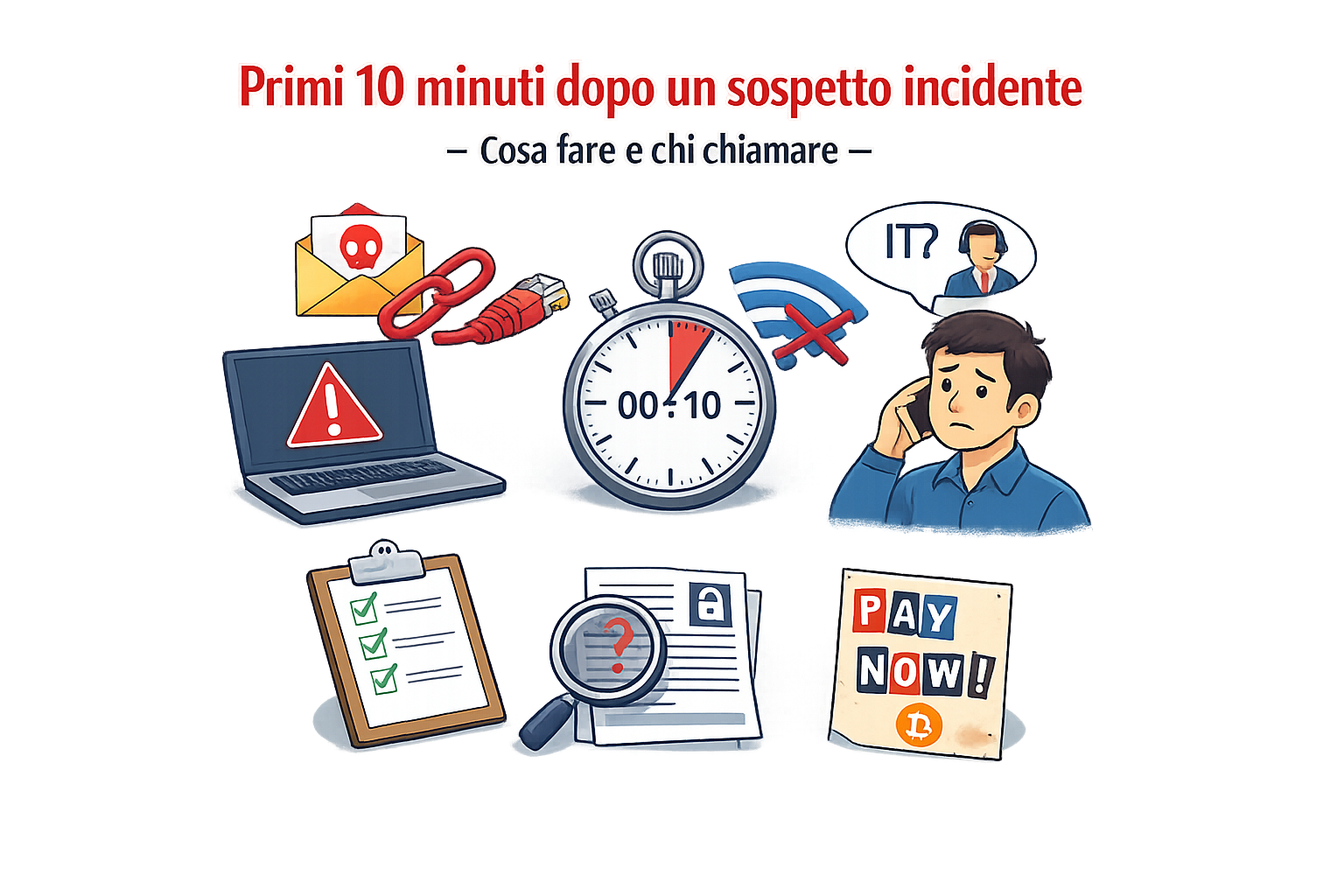

6. Fai una checklist, non andare a memoria

Il modo più semplice per evitare dimenticanze è avere una procedura chiara.

Una mini-checklist di uscita può includere:

- email disattivata

- cloud verificato

- CRM chiuso

- gruppi chat aggiornati

- accessi da smartphone rimossi

- password condivise cambiate

- eventuali chiavi, badge e dispositivi restituiti

Perché il problema non è quasi mai “qualcosa di complicato”.

È quella cosa semplice che nessuno ha controllato.

7. Meglio farlo subito, non “quando c’è tempo”

Ogni giorno in cui un accesso resta attivo è un giorno in più di esposizione.

Non serve pensare male delle persone.

Serve avere una regola chiara:

quando un rapporto si chiude, gli accessi si chiudono insieme.

È una forma di ordine, prima ancora che di sicurezza.