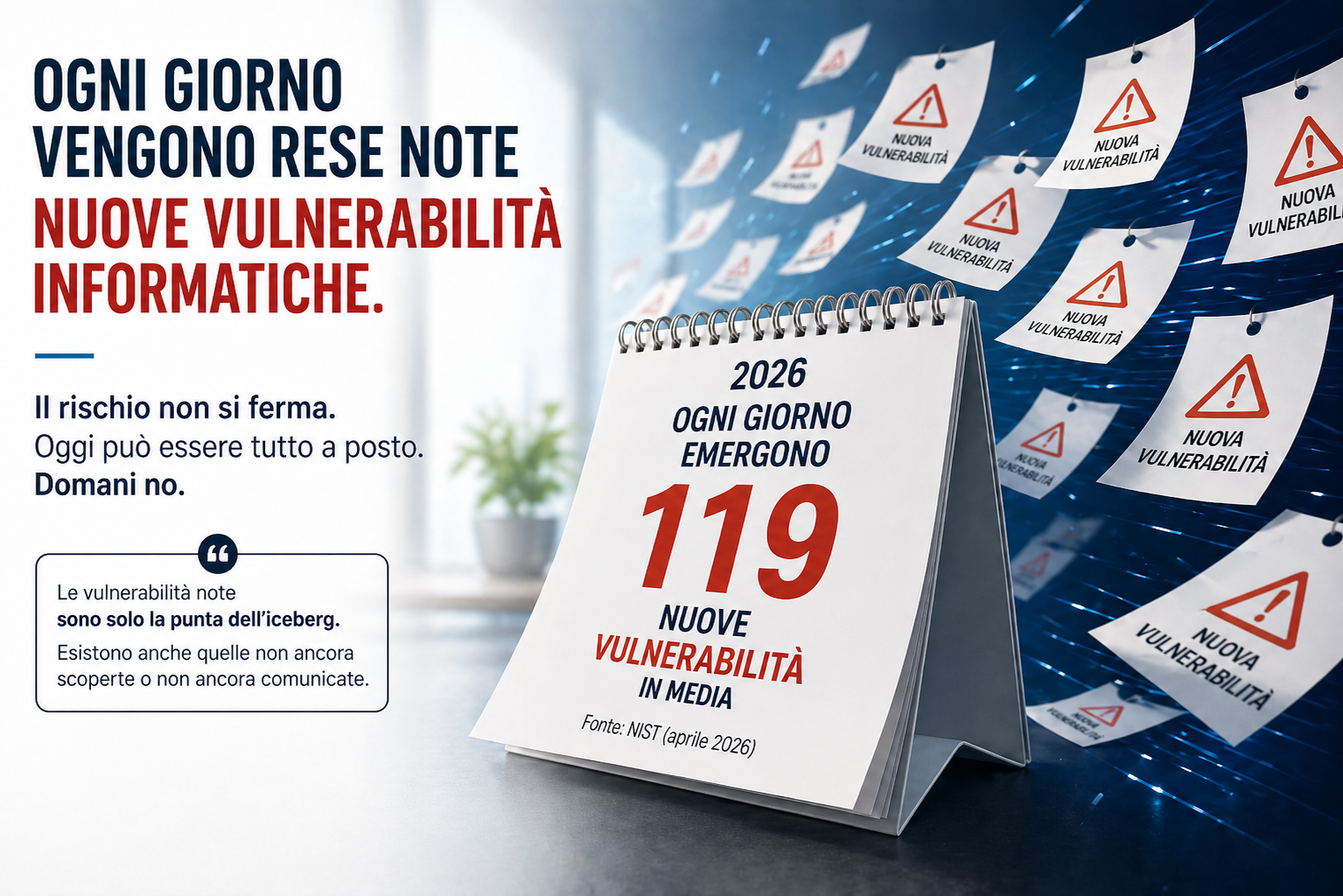

Ogni giorno vengono rese note nuove vulnerabilità informatiche.

Non stiamo parlando di casi isolati. Stiamo parlando di un flusso continuo di nuove falle che riguardano software, router, firewall, dispositivi di rete, VPN, sistemi operativi, applicazioni web e tanti altri strumenti digitali usati ogni giorno anche dalle aziende. Nel 2026 il volume delle segnalazioni ha continuato a crescere così rapidamente che NIST ha dichiarato che, solo nel primo trimestre dell’anno, le nuove segnalazioni sono state quasi un terzo in più rispetto allo stesso periodo del 2025. FIRST, l’organizzazione internazionale che segue da vicino questo fenomeno, prevede per il 2026 oltre 50.000 vulnerabilità pubblicate, con una stima centrale di circa 59.427 nell’intero anno.

Tradotto in modo semplice: il rischio non resta fermo. Cambia ogni giorno.

E non parliamo solo di quelle già conosciute

Le vulnerabilità rese note pubblicamente sono solo la parte visibile del problema.

Esistono anche falle che non sono ancora state divulgate o che vengono sfruttate prima che esista una correzione disponibile. Sono i casi che spesso vengono chiamati “zero-day”, cioè vulnerabilità usate nel mondo reale prima che ci sia il tempo di difendersi con una patch. Google Threat Intelligence Group ha dichiarato di aver tracciato 75 zero-day sfruttate nel mondo reale nel 2024, precisando anche che questo numero rappresenta la migliore fotografia disponibile, ma potrebbe non coprire tutta l’attività reale.

Questo significa una cosa molto concreta: le vulnerabilità note sono già tante, ma il quadro reale può essere ancora più ampio.

Ecco perché un controllo fatto una volta non basta

Molte aziende ragionano così: facciamo una verifica, troviamo i problemi, sistemiamo quello che c’è da sistemare e poi siamo a posto.

Sembra logico. Ma oggi non è più realistico.

Perché mentre l’azienda corregge le falle trovate a gennaio, a febbraio e a marzo ne possono emergere di nuove. E non necessariamente nel server principale o nel dispositivo che tutti considerano più importante. Possono comparire in un access point, in una VPN, in una stampante di rete, in un software di accesso remoto, in un pannello web, in un apparato installato da un fornitore mesi prima.

Il punto non è se l’azienda abbia fatto bene il primo controllo. Il punto è che il contesto continua a cambiare.

La porta principale e la finestra spalancata

Qui torna l’immagine più semplice da capire.

Molte attività proteggono l’entrata principale e lasciano spalancata la finestra.

Blindano quello che tutti vedono: il firewall, l’antivirus, il server principale, il gestionale.

Ma poi resta scoperto qualcos’altro: un accesso remoto dimenticato, un dispositivo secondario collegato alla rete, una configurazione modificata nel tempo, un apparato aggiornato in ritardo, un punto della rete che nessuno sta più verificando davvero.

L’hacker non ha nessun obbligo di passare dalla porta principale. Entra dove trova meno resistenza.

E se la finestra viene lasciata senza manutenzione, aver controllato bene la porta non basta più.

Un esempio concreto

Immaginiamo un’azienda che faccia una verifica completa della rete a gennaio.

Vengono trovate alcune vulnerabilità. L’IT interno o il fornitore esterno interviene. Gli aggiornamenti vengono eseguiti. Gli accessi inutili vengono chiusi. Le impostazioni più critiche vengono corrette.

Tutto bene.

Poi, a marzo, emerge una nuova vulnerabilità che riguarda un dispositivo già presente in azienda da anni. Non il cuore dell’infrastruttura. Non il sistema che tutti tengono d’occhio. Magari un apparato meno evidente, ma comunque collegato alla rete e utilizzabile come punto di ingresso.

A quel punto l’azienda può sentirsi tranquilla, perché “il controllo l’abbiamo già fatto”. Ma nel frattempo è tornata scoperta.

Non perché il lavoro di gennaio fosse inutile. Ma perché nel frattempo il rischio è cambiato.

È qui che si capisce il senso di AmicoHacker

AmicoHacker si presenta come un sistema di controllo continuo della sicurezza informatica che svolge un’attività costante di vulnerability assessment sulla rete aziendale, non si limita a fare presenza: testa la rete, esegue verifiche come farebbe un vero hacker, individua possibili vulnerabilità e le comunica via email in modo chiaro.

Se ogni giorno vengono rese note nuove vulnerabilità informatiche, non ha senso pensare che basti una fotografia fatta una volta sola. Ha senso invece avere un servizio che nel tempo continui a testare, verificare e segnalare quello che cambia.

La domanda giusta non è “abbiamo già fatto un controllo?”

La domanda giusta è questa:

se oggi fosse comparsa una nuova vulnerabilità in uno dei nostri dispositivi, qualcuno ce lo direbbe?

Nel 2026 questa non è una domanda teorica. È una domanda pratica.

Perché le vulnerabilità non si fermano. E perché, quando si ragiona solo in modalità una tantum, si corre il rischio di sistemare quello che si vede oggi e lasciare scoperto quello che emergerà domani.

È proprio per questo che AmicoHacker ha senso solo in modo continuativo: non come controllo occasionale, ma come servizio che continua a testare, verificare e avvisare, nel momento in cui conta davvero.

Sapere prima cambia tutto

La sicurezza informatica non è un lavoro che si chiude una volta e basta.

È manutenzione. È attenzione. È continuità.

Perché oggi non basta blindare la porta principale. Bisogna continuare a controllare anche la finestra.

E se vuoi sapere se nella tua rete aziendale ci sono vulnerabilità che oggi nessuno ti sta dicendo, il punto non è aspettare il problema.

Il punto è avere qualcuno che continui a testare.

Sapere cosa succede. Anche quando nessuno te lo dice.